QNAP 把 NAS 变成 NDR:ADRA Standalone 免费上线后,中小团队该怎么补上内网安全盲区

QNAP 把 NAS 变成 NDR:ADRA Standalone 免费上线后,中小团队该怎么补上内网安全盲区

先说结论

QNAP 的 ADRA NDR Standalone(Beta)这次最重要的不是“又一个安全功能”,而是把 NDR(网络检测与响应)从专用安全设备,降维成 NAS 上可部署的软件能力。如果你本来就有 QNAP NAS 和可兼容交换机,这意味着你可以用更低成本先把“内网横向移动”这块短板补上。

这件事的核心问题

多数团队的安全预算都砸在了边界防护(防火墙)和终端防护(EDR)上。

问题是,真实攻击一旦进网,常见路径是:

- 先拿到一个弱口令或低权限终端

- 再做横向移动(SSH/SMB/RDP 等)

- 最后碰到核心文件服务、备份节点或域控

这一步里,很多团队“看不见”,因为没有持续的内网行为检测能力。NDR 本来能补这个洞,但历史上它贵、重、上手慢。

关键机制拆解

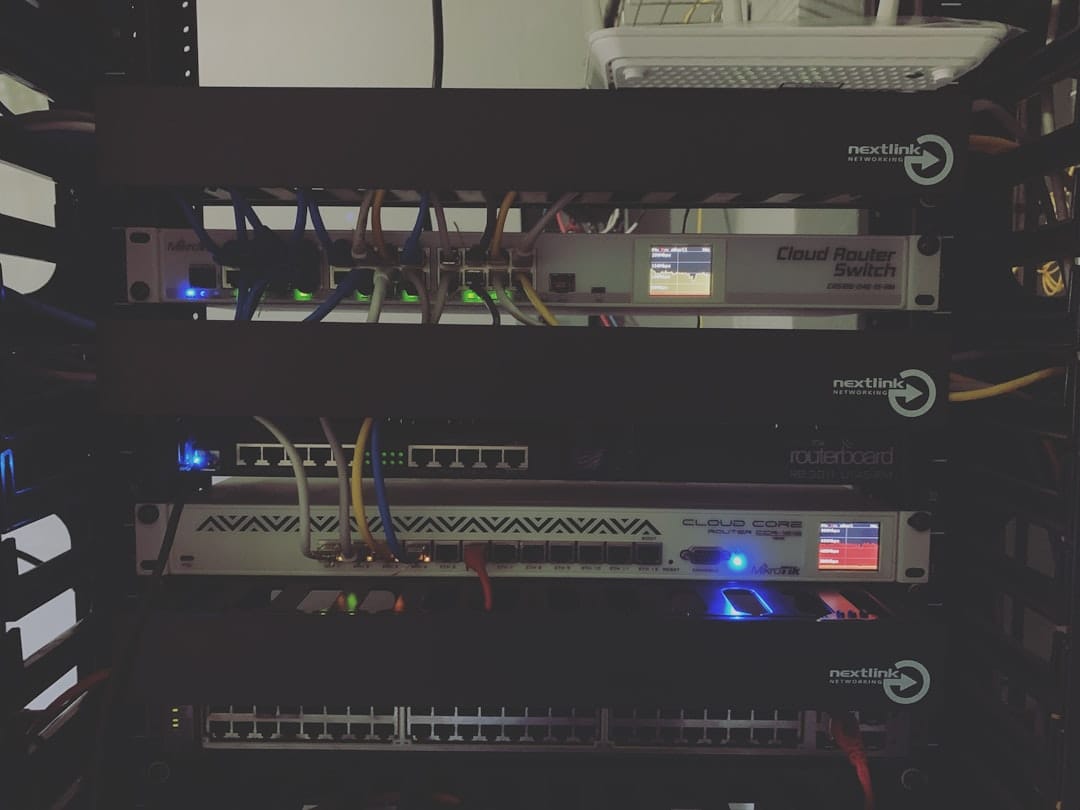

1) 部署模型变化:从“买盒子”到“装应用”

ADRA NDR Standalone 挂在 QNAP App Center,定位是软件化 NDR。它的意义是减少额外专用硬件和持续授权门槛。

对中小团队来说,这直接改变了立项难度:

- 以前:要新增预算 + 采购流程 + 网络改造

- 现在:先在既有 NAS/网络资产里试点验证

2) 检测策略变化:可疑流量选择性筛查

它强调不是全流量深度扫描,而是对可疑包做选择性分析。直白讲:不是把每个包都“重刑审查”,而是先筛“高风险行为轨迹”。

优点:

- 对吞吐影响更可控

- 更容易在现网落地

边界:

- 你拿到的是“可执行告警和风险线索”,不是完整取证级全量数据湖

3) 响应机制变化:诱捕 + 自动隔离

它提供类似陷阱服务(如 SSH/SMB 伪装服务)来吸引内网扫描行为,再按策略做隔离。

这件事的价值在于“缩短 MTTR(平均响应时间)”:

- 传统流程:人工确认 > 开会 > 手工封禁

- 自动化流程:命中策略即先控面,再做复盘

4) 分析方式变化:AI 辅助报告

它把复杂连接行为转成事件分析和全局安全概览,附带风险路径与建议动作。

这对非安全专职团队特别关键:

- 安全经验一般的 IT 运维,也能读懂优先级

- 减少“告警太多不知道先做什么”的停滞

5) 恢复链路闭环:检测到恢复在同一套 NAS 体系内

QNAP 把 NDR 与 NAS 快照/备份恢复能力放在同一叙事里,本质是“发现、遏制、恢复”的闭环。

如果你的关键数据和备份本来就在 QNAP 上,这条链路天然更短。

两个常见误区

-

误区一:有防火墙就不需要 NDR。

防火墙主要守边界。内网横向移动发生在“边界之后”,NDR 关注的是内部异常路径。 -

误区二:NDR 上了就等于零信任。

NDR 是侦测与响应层,不等于身份治理、最小权限、分段策略这些基础工程。它是补强,不是替代。

案例/类比

你可以把企业网络想成商场:

- 防火墙像门口安检

- EDR 像每家店的防盗标签

- NDR 像商场里的巡逻摄像 + 保安联动

问题从来不是“有没有门禁”,而是小偷进来后你能不能在几分钟内定位并隔离影响区域。

对你的实际影响

个人技术负责人 / 小团队运维

你多了一个可低成本试水的入口,不必先走完整安全采购周期。

成长型团队(20-200 人)

可以把 NDR 当“第二道可见性层”,先覆盖文件服务、研发网段、备份网段等高价值区域。

企业 IT / 安全团队

可作为既有 SOC 工具链前的“快速告警层”或边缘站点的轻量防护补位。

可执行建议

-

建议 1:先画高价值资产路径图。

先确定哪几台资产最怕被横向移动命中(NAS、备份、代码仓、财务系统)。 -

建议 2:从一个网段做 2 周试点。

不要全网一次性开。先看告警噪音、误报率、隔离策略是否会误伤。 -

建议 3:把自动隔离分级。

高置信告警自动隔离;中低置信先告警人工确认,避免业务中断。 -

建议 4:把恢复演练纳入上线验收。

至少做一次“被勒索模拟”演练,验证快照恢复时间和步骤文档。 -

建议 5:按月复盘三组指标。

告警有效率、平均响应时间、误报导致的业务影响时长。

风险与不确定性

- 目前是 Beta 阶段,功能稳定性和兼容性仍需实测。

- 依赖兼容的 QNAP 设备与网络组件,异构环境收益可能打折。

- “免费”不等于“无成本”,仍有部署、策略调优、值守响应的人力成本。

- AI 报告可提高可读性,但不能替代最终安全判断。

置信度:中高。

理由:产品定位和机制路径清晰,但实际效果高度依赖你的网络拓扑、资产规模、以及运维执行力。

一句话复盘

这次 QNAP ADRA NDR Standalone 的价值,不在于“NAS 多了个插件”,而在于它把 NDR 从重资产能力变成可先试点、再扩面的运营能力,让更多团队第一次有机会认真处理内网安全盲区。