Chrome 扩展里跑 Transformers.js,要先算清 3 笔账:首下体积、MV3 分工、all-urls 权限

Chrome 扩展里跑 Transformers.js,要先算清 3 笔账:首下体积、MV3 分工、all-urls 权限

Article type: tutorial

Voice: operator

很多人看到 Hugging Face 刚放出的 Transformers.js Chrome Extension 教程,第一反应是先开一个 React 面板,把聊天框做出来再说。

但如果你真想把 Transformers.js Chrome 扩展做成能长期留在浏览器里的本地 AI 功能,最先卡住你的通常不是 UI,而是三件更硬的事:模型第一次下载到底有多大、Manifest V3 里推理该放哪一层、以及你愿不愿意为网页理解能力申请 http://*/* / https://*/* 这类全站权限。

短答案先给出来:Transformers.js Chrome 扩展现在已经可以做,而且官方示例仓库能在本机构建通过;但它更像“有明确前提的工程方案”,不是随手给现有扩展加一个 AI 按钮。 如果你能接受约 3GB 的首下模型体积、按 MV3 的 background / side panel / content script 三层来拆结构、并且清楚解释为什么需要 all-urls 权限,这条路值得做。反过来,如果你要的是轻量首开体验、极窄权限、或者零本地资源压力,那它暂时还不是最省事的方案。

先澄清两个名字,避免术语漂移:本文里的 Transformers.js,指的是 Hugging Face 的浏览器/JavaScript 推理库 @huggingface/transformers;本文里的 Manifest V3(MV3),指的是 Chrome 扩展当前主流的运行时架构,不是泛指所有浏览器插件规范。

复现摘要(2026-04-25,本机 Darwin arm64 / Node 22)

pnpm install --frozen-lockfile:失败,原因是仓库里的pnpm-lock.yaml与package.json不一致,@huggingface/transformers依赖项不匹配。pnpm install --no-frozen-lockfile && pnpm run build:构建通过,产物里background.js约556.51 kB,并生成23.6 MB的ort-wasm-simd-threaded.asyncifywasm 文件。- 用仓库同样的

ModelRegistry逻辑实测所需模型体积:onnx-community/all-MiniLM-L6-v2-ONNX约86.65 MB,onnx-community/gemma-4-E2B-it-ONNX约2985.51 MB。- 当前环境没有本机 Chrome 二进制,因此本文验证到的是工程可构建 + 模型元数据可解析,不是“浏览器端交互体验已经完整验收”。

谁适合现在评估 Transformers.js Chrome 扩展

适合谁

- 想把摘要、网页问答、页面提取这类能力直接放进浏览器侧的人

- 已经接受“模型在本地跑”,希望减少云 API 往返和数据外发的人

- 愿意按 开发者工具栏目 常见那种工程化思路,先拆权限、运行时和包体,再决定要不要上线的人

不适合谁

- 你只想给现有扩展补一个很轻的 AI 文案按钮

- 你所在团队对

http://*/*、https://*/*这类 host permissions 非常敏感,短期内过不了审 - 你不能接受首次下载接近 3GB 的模型资源

- 你更需要稳定跨浏览器兼容,而不是先在 Chrome / WebGPU 上跑通

为什么这篇官方教程值得看,但不能只看教程页面

Hugging Face 这篇官方文章的价值,不在“教你把聊天 UI 接进扩展”,而在它把一个真实可跑的 MV3 三层结构 摆到了台面上:

- background service worker 承担模型初始化、agent 生命周期和工具执行

- side panel 承担持续聊天 UI

- content script 负责网页 DOM 提取和高亮

这点很重要,因为它把“浏览器本地 AI”从一个演示按钮,变成了一个有明确职责分层的工程问题。Chrome 官方的 Manifest V3 说明、extension service worker 文档 和 chrome.sidePanel API 其实也在说明同一件事:你不是在网页里顺手跑个 JS 模型,而是在浏览器扩展的安全边界里分配推理、UI 和页面接触能力。

如果你最近还看过 TG Hubs 之前写的 Hugging Face Docker Space 能跑 Arm64 吗?先查这 3 个兼容性卡点,会发现这两类题其实在问同一个工程问题:真正决定能不能上手的,不是“AI 功能有没有 demo”,而是依赖、运行时和交付边界有没有提前算清。

Transformers.js Chrome 扩展最该先算的第一笔账:首下体积

这次本机核到的最硬数字,不是 bundle 体积,而是模型下载体积。

仓库里默认要求的两个模型分别是:

onnx-community/all-MiniLM-L6-v2-ONNX:约86.65 MBonnx-community/gemma-4-E2B-it-ONNX:约2985.51 MB

这意味着什么?

意味着你的真正首开门槛不是装扩展,而是第一次把模型拉到本地。

如果你把这类方案当成“浏览器内置小助手”,那接近 3GB 的首下体积会直接改变三件事:

- 首次可用时间不是秒级,而是明显依赖网络与磁盘

- 用户教育成本会上升,因为“为什么一直在下载”必须解释清楚

- 你最好把模型初始化状态、缓存命中状态、失败重试逻辑都当成产品主路径,而不是边角提示

从这点看,Transformers.js Chrome 扩展更像一个本地推理应用披着扩展壳,而不是一个传统轻插件。 这不是坏事,但它决定了你应该把它放进 AI 工作流栏目 这类“长期工具链”语境里看,而不是当成一次临时小功能试验。

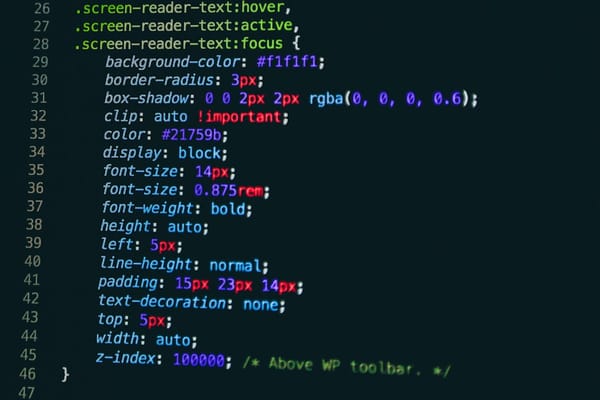

第二笔账:MV3 里不要把重活塞进 UI

官方文章和开源仓库最值得抄的部分,不是界面,而是分层。

这次源码核下来,public/manifest.json 明确声明了:

background.service_workerside_panel.default_pathcontent_scripts

配套代码里,background 负责两类核心动作:

- 用

ModelRegistry检查模型文件与缓存状态 - 接住侧边栏发来的消息,初始化模型、执行 agent、分发结果

这套结构有一个很现实的好处:模型只需要集中初始化一次,UI 不背推理重活,页面访问也留给 content script。

如果你反过来做,把推理和会话主逻辑都塞进 popup 或 side panel,早期看起来开发更快,但后面会遇到三个问题:

- UI 生命周期太短,状态容易断

- 模型重复加载,资源浪费明显

- 页面 DOM 访问和推理状态混在一起,边界越来越脏

所以对 Transformers.js Chrome 扩展 这类题,先问“模型放哪儿”比先问“聊天框怎么画”更值钱。

第三笔账:网页理解能力,几乎一定会逼你碰权限边界

这次仓库 manifest.json 里最值得注意的一行,不是 sidePanel,而是:

host_permissions:http://*/*,https://*/*

再往下看,content script 也确实是按所有网页匹配去注入的。

这说明作者要实现的不是“只在扩展自己的页面里聊天”,而是:

- 读取当前网页内容

- 做语义检索或段落提取

- 在页面上高亮元素

- 把网页内容送回 background 进行后续 embedding / agent 流程

从工程上讲,这很合理;从产品和安全审查上讲,这就是另一回事了。

也就是说,Transformers.js Chrome 扩展能不能上,不只取决于模型能不能跑,还取决于你有没有一套说得清的权限解释。

如果你的产品场景本来就要做“读网页再回答”,那 all-urls 权限有机会被接受;如果你只是做一个摘要器或剪贴板助手,这个权限设计大概率会被质疑过宽。这也是为什么我更建议把这类项目先当“决策题”而不是“教程照抄题”。

在 当代码 Agent 开始批量提交 PR,Hugging Face 给开源维护者补的不是自动化,而是 reviewer 能信的证据链 那篇里,我们写过一个类似判断:自动化值不值得用,最后常常不是看 demo,而是看证据链和边界解释能不能站住。放到浏览器扩展上,权限设计就是那条证据链的一部分。

什么时候值得继续做,什么时候该先停一下

值得继续做的情况

- 你的功能必须理解网页上下文,而不是只处理用户手输文本

- 你可以把首次下载和缓存状态做成清晰的产品流程

- 你愿意按 MV3 的 background / side panel / content script 三层来拆

- 你所在团队能接受 Chrome 优先,而不是一开始就追求所有浏览器一致

应该先停一下的情况

- 你希望安装后立刻秒开可用

- 你要的是极窄权限和最小审查成本

- 你没有资源处理模型下载失败、缓存失效和版本升级带来的支持问题

- 你其实只需要调用云端模型生成一段文本,没必要把推理搬到本地

一份不靠表格的发布前检查清单

如果你准备评估一个 Transformers.js Chrome 扩展 项目,先按这个顺序看:

- 先确认核心价值是不是“本地推理 + 网页理解”,而不是把云 API 换个壳

- 查默认模型与 embedding 模型总下载体积,别只看 npm bundle

- 看 manifest 里的

permissions和host_permissions,确认是否真的需要 all-urls - 看 background 是否承担模型生命周期,避免把重活塞进 side panel 或 popup

- 给首次下载、缓存命中、初始化失败准备单独状态提示

- 如果你所在团队要过安全审查,先写清楚“会读哪些页面内容、何时读、是否外发、如何关闭”

FAQ

Transformers.js Chrome 扩展现在能不能做成可发布产品?

能,但前提很明确:你要接受本地模型下载、Chrome MV3 分层、以及较重的权限解释成本。它不是不能发,而是不是所有扩展场景都值得这样发。

为什么这类扩展最先卡住的不是推理速度?

因为在很多真实项目里,用户先感知到的是首次下载、初始化等待、权限申请和运行时分层,而不是 token/s。速度重要,但往往排在这些门槛后面。

如果我只想做网页摘要,还需要 all-urls 权限吗?

不一定。如果你只处理用户主动触发的当前页面,理论上可以把权限设计收得更窄。仓库当前的 all-urls 更适合“任意网页问答 + 高亮 + 语义检索”这类完整助手场景。

Transformers.js Chrome 扩展和普通调用云 API 的扩展,怎么选?

如果你更看重隐私、本地处理和离线可用性,可以优先看 Transformers.js 路线;如果你更看重轻量首开、跨设备一致性和更低本地资源占用,云 API 方案通常更省事。

结论:Transformers.js Chrome 扩展已经能做,但它首先是一道工程取舍题

回到最初的问题:Transformers.js Chrome 扩展值不值得现在上?

我的判断是:值得,但只适合那些愿意认真处理模型首下体积、MV3 分层和权限边界的团队。 这次官方教程和开源仓库已经证明,这条路不是概念演示,工程上能走通;而本机复现也说明,至少在构建层面它已经是可落地的项目骨架。

但同样要说清楚边界:这次我验证到的是构建成功、所需模型体积、以及 manifest/源码里的运行时设计,还没有把完整浏览器交互链路跑通。所以更准确的结论不是“现在人人都该把 Transformers.js 塞进 Chrome 扩展”,而是:如果你的场景真的需要浏览器内本地 AI,这已经是一个值得认真评估、而且该先从工程门槛算起的方案。

来源

- Hugging Face Blog: How to Use Transformers.js in a Chrome Extension

- GitHub: nico-martin/gemma4-browser-extension

- Chrome for Developers: Manifest V3

- Chrome for Developers: Extension service worker basics

- Chrome for Developers: chrome.sidePanel API